Apple'ın On Yıllık iOS Zero-Day Açığını Düzeltmesi ve Güvenlik Etkileri

Platformumuzdaki en çok okunan ve popüler makaleleri görmek için Trendler bölümüne geçebilirsiniz.

Apple, iOS işletim sisteminde on yıldan uzun süredir var olan ve "zero-day" olarak adlandırılan kritik bir güvenlik açığını iOS 18.7.5 sürümüyle kapattı. Bu açığın, iPhone XS ve sonrası modellerde bulunan PAC (Pointer Authentication Code) özelliği nedeniyle kötü niyetli kişiler tarafından hedefli saldırılarda kullanılabildiği bildirildi. PAC, cihazlarda kod bütünlüğünü ve güvenliğini artırmak amacıyla geliştirilmiş bir teknoloji olarak öne çıkıyor. Ancak bu açığın varlığı, bu güvenlik mekanizmasının bile aşılabileceğini gösterdi.

Zero-Day Açığı ve Etkileri

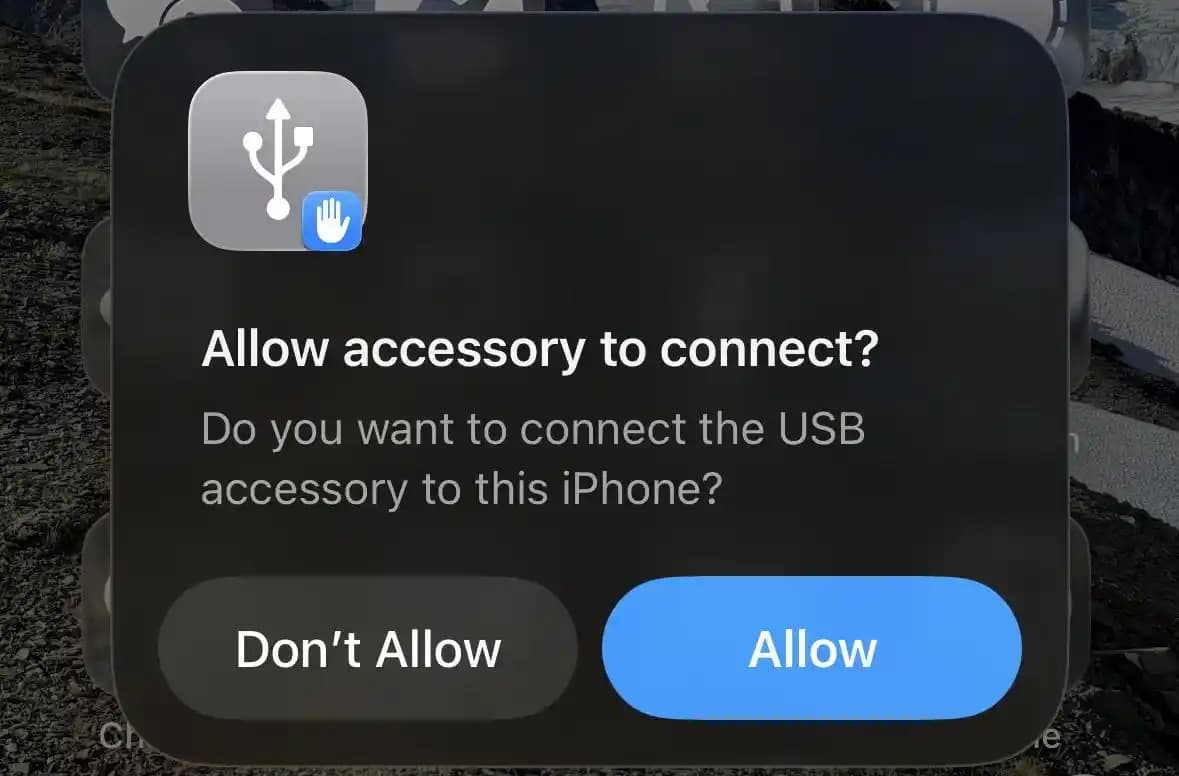

Apple'ın resmi güvenlik bültenine göre, bu açık dyld (dynamic linker) bileşeninde bir bellek bozulması sorunu olarak tanımlandı. Dyld, iOS ve diğer Apple işletim sistemlerinde uygulamaların çalıştırılmadan önce yüklenmesini ve izinlerin verilmesini sağlayan kritik bir modüldür. Açığın etkisi, kötü niyetli bir saldırganın bellek üzerinde yazma yetkisi elde ederek rastgele kod çalıştırabilmesidir. Bu durum, saldırganın cihaz üzerinde tam kontrol sağlamasına olanak tanıyabilir.

Google Threat Analysis Group tarafından bildirilen CVE-2025-14174, CVE-2025-43529 ve CVE-2026-20700 kodlu güvenlik açıkları, bu rapor kapsamında ele alınmıştır. Apple, bu açıkların iOS 26 öncesi sürümlerde hedefli ve son derece sofistike saldırılarda kullanıldığını kabul etti.

Ayrıca Bakınız

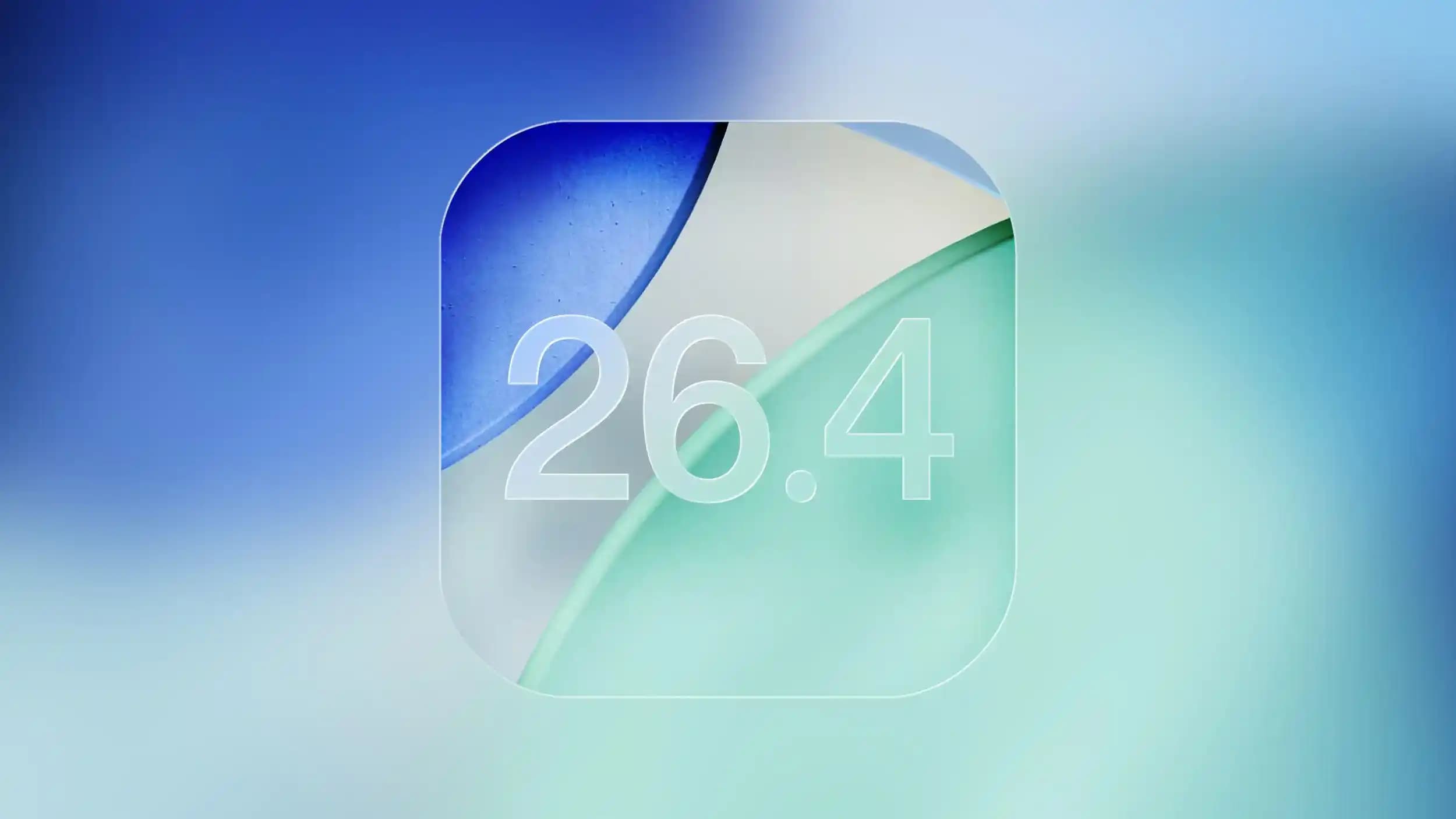

Güncellemeler ve Platformlar

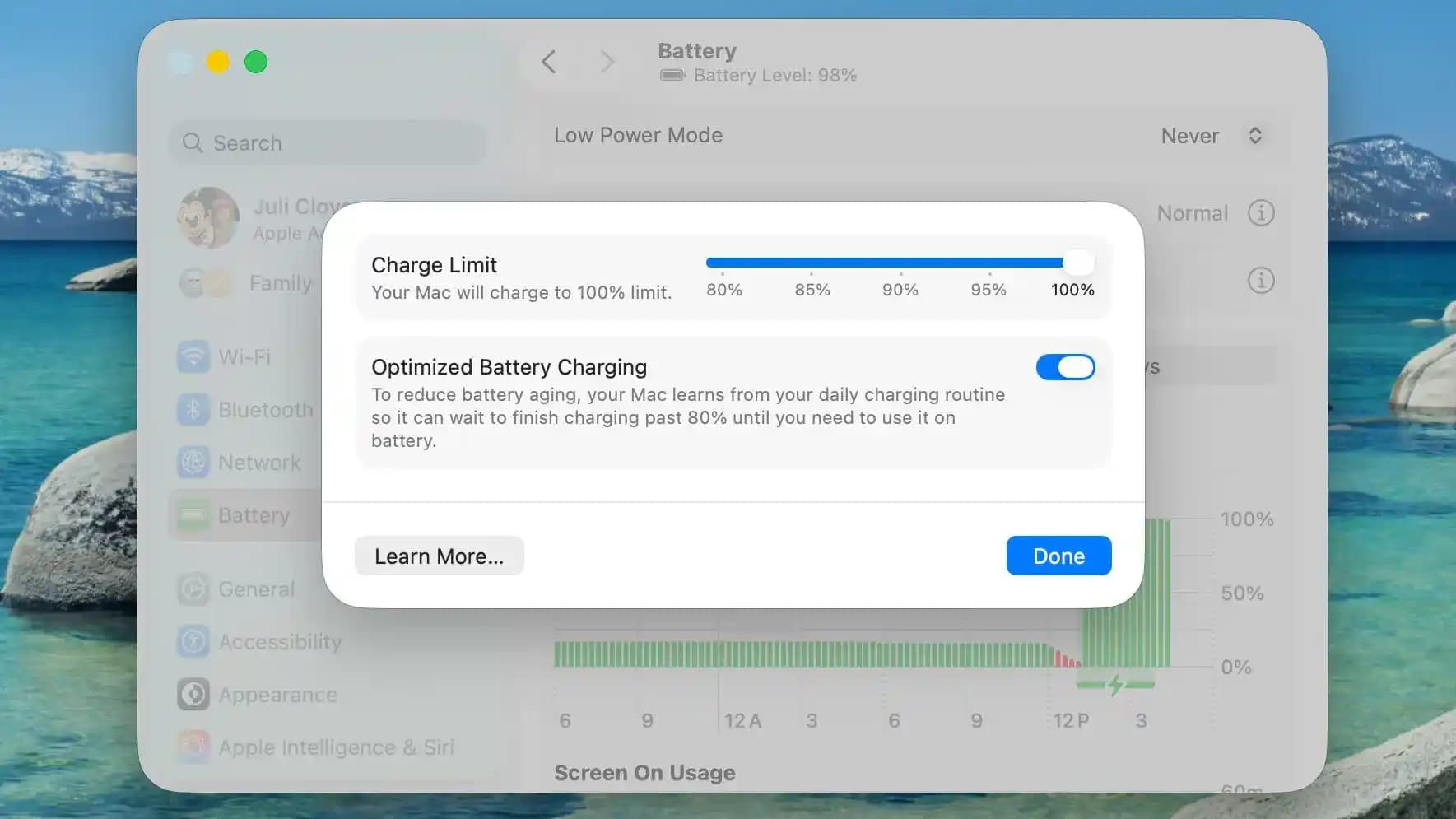

Apple, bu güvenlik açığını sadece iOS 26 ve üzeri sürümlerde değil, aynı zamanda iOS 18.7.5, iPadOS 18.7.5, macOS Tahoe 26.3, tvOS 26.3, watchOS 26.3 ve visionOS 26.3 sürümlerinde de düzeltti. Bu, Apple'ın eski sürümlerdeki kullanıcılar için de güvenlik yamaları yayınladığını göstermektedir. Ancak bazı kullanıcılar, Apple'ın güvenlik güncellemelerini sadece en yeni sürümlerde yoğunlaştırdığına dair eleştirilerde bulundu.

Güvenlik Açıklarının Keşfi ve Yönetimi

Uzmanlar, modern işletim sistemlerinde milyonlarca satır kod bulunduğu için uzun süre fark edilmeyen güvenlik açıklarının olması normal olduğunu belirtiyor. Örneğin, Bash kabuğundaki Shellshock açığı 1989 yılında ortaya çıkmış ve 2014 yılına kadar yamalanmamıştı. Benzer şekilde, Firefox ve Chrome'da 18 yıl boyunca keşfedilmemiş bir açık da 2024 yılında ortaya çıktı.

Bu tür açıkların keşfi ve kapatılması, güvenlik araştırmacılarının ve teknoloji şirketlerinin sürekli çabalarını gerektirir. Apple'ın dyld açığını kapatması, bu sürecin bir parçası olarak değerlendirilebilir.

Kullanıcılar İçin Tavsiyeler

Güvenlik uzmanları, kullanıcıların cihazlarını mümkün olan en güncel sürümlere yükseltmelerini öneriyor. Çünkü eski sürümlerde bulunan açıklar, hedefli saldırılar için daha kolay bir zemin oluşturabilir. Ancak Apple'ın eski sürümler için de yamalar yayınlaması, güncelleme yapamayan kullanıcılar için bir güvenlik katmanı sağlamaktadır.

Ayrıca, dyld açığı gibi kritik güvenlik sorunlarının karmaşık yapısı nedeniyle, bu tür açıkların kapatılması bazen zor ve zaman alıcı olabilir. Bu nedenle, kullanıcıların güncellemeleri takip etmeleri ve resmi kaynaklardan gelen güvenlik duyurularını izlemeleri önemlidir.

Brian Milbier (Huntress, Yardımcı CISO): "Dyld'yi telefonunuzun kapıcısı olarak düşünün. Her uygulama çalışmadan önce bu kapıcıdan geçer. Bu açık, saldırganların kapıcıyı kandırarak güvenlik kontrolleri başlamadan önce anahtarı ele geçirmesine olanak tanıyor."

Bu açıklama, açığın teknik karmaşıklığını ve potansiyel tehlikesini özetlemektedir.

Apple'ın bu kritik güvenlik açığını kapatması, modern işletim sistemlerinin güvenlik yönetiminde karşılaşılan zorlukları ve sürekli gelişen tehdit ortamını yansıtmaktadır. Kullanıcıların bilinçli hareket ederek güncellemeleri takip etmeleri, cihaz güvenliğinin sağlanmasında temel bir adımdır.