Asus Routerlarda Gizli ve Kalıcı Arka Kapılar: Tehdit ve Çözüm Yolları

Platformumuzdaki en çok okunan ve popüler makaleleri görmek için Trendler bölümüne geçebilirsiniz.

Son dönemde ortaya çıkan güvenlik araştırmaları, Asus marka routerlarda kalıcı ve gizli arka kapıların bulunduğunu ortaya koydu. Bu arka kapılar, cihazların yeniden başlatılması veya firmware güncellemeleriyle bile temizlenemeyen, yetkisiz erişime olanak tanıyan ciddi bir güvenlik açığı oluşturuyor.

Arka Kapının İşleyişi ve Erişim Yöntemi

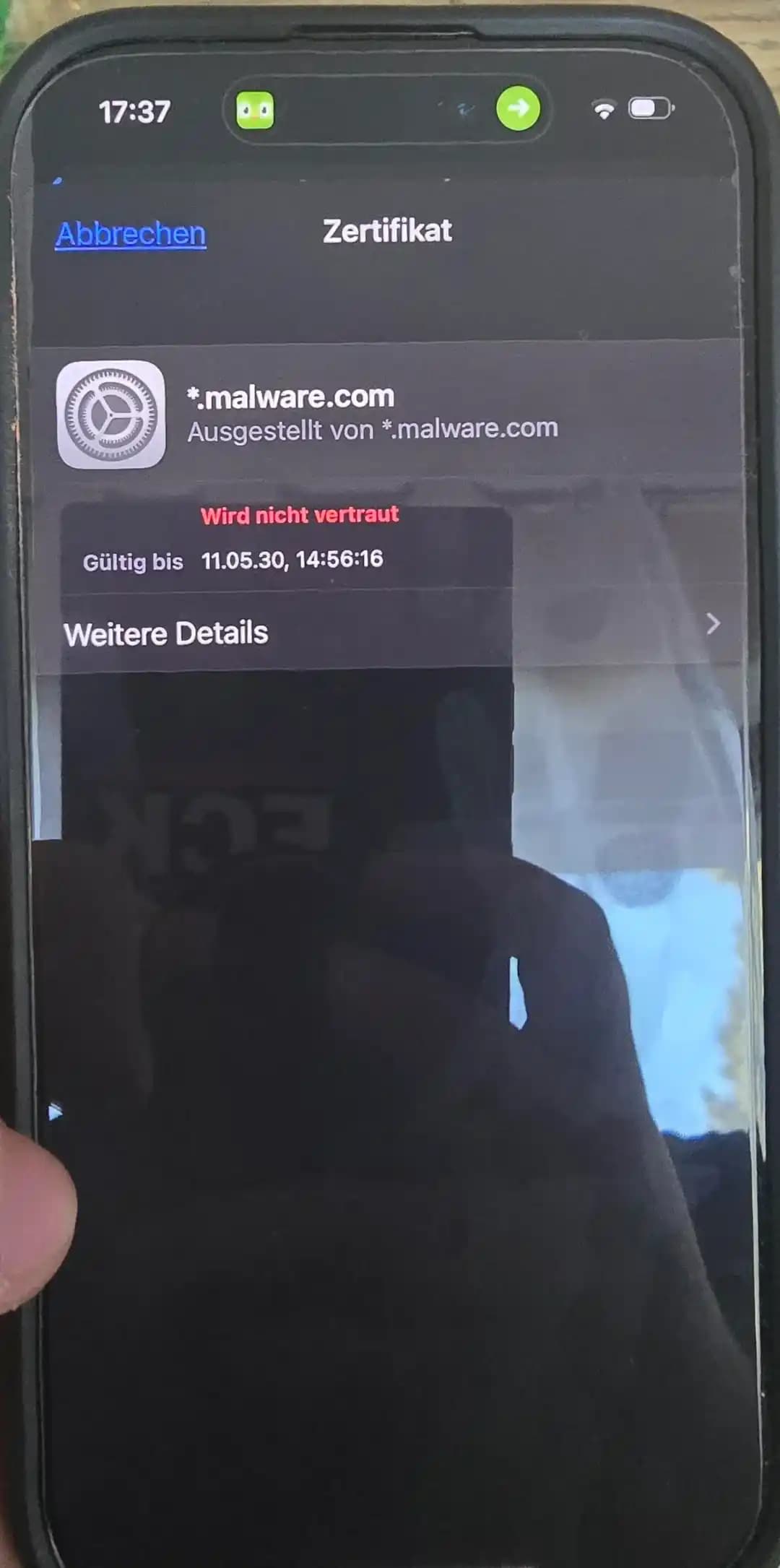

Saldırganlar, cihazlara SSH (Secure Shell) protokolü üzerinden erişim sağlıyor. Özellikle 53282 numaralı port üzerinden, özel bir dijital sertifika kullanılarak yapılan bu erişim, saldırganlara tam yönetici yetkisi veriyor. Bu yetki sayesinde cihaz üzerinde tam kontrol sağlanıyor ve cihazda herhangi bir zararlı yazılım bırakılmadan uzun süreli erişim mümkün oluyor.

"Saldırgan, kimlik doğrulama atlamalarını zincirleyerek, bilinen bir güvenlik açığından yararlanarak ve cihazın meşru yapılandırma özelliklerini kötüye kullanarak uzun vadeli erişim sağlıyor."

Ayrıca Bakınız

Enfekte Cihazların Tespiti

Kullanıcıların cihazlarının enfekte olup olmadığını anlamalarının tek yolu, routerın yönetim panelindeki SSH ayarlarını kontrol etmektir. Enfekte cihazlarda:

SSH erişimi 53282 portundan aktif olur.

Yetkilendirilmiş anahtarlar arasında belirli bir dijital sertifika bulunur (örneğin, "ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEAo41nBoVFfj4HlVMGV+YPsxMDrMlbdDZ...").

Ayrıca, sistem günlüklerinde belirli IP adreslerinden (örneğin 101.99.91.151, 101.99.94.173 gibi) yapılan erişim kayıtları da enfeksiyon belirtisi olabilir.

Saldırı Yöntemleri ve Güvenlik Açıkları

Bu arka kapılar, eski ve zaten yamalanmış güvenlik açıkları kullanılarak veya zayıf parola koruması nedeniyle brute force saldırılarıyla cihazlara yükleniyor. Bazı güvenlik açıkları ise uluslararası CVE (Common Vulnerabilities and Exposures) sisteminde takip edilmemiştir. Bu durum, yamaların zamanında uygulanması halinde riskin önemli ölçüde azalacağını göstermektedir.

Korunma ve Temizleme Yöntemleri

Enfekte cihazlarda arka kapının kaldırılması için:

Yönetim panelinden SSH erişimi kapatılmalı veya 53282 portu devre dışı bırakılmalıdır.

Yetkilendirilmiş anahtarlar listesinden ilgili dijital sertifika kaldırılmalıdır.

Ancak bu işlemler sadece mevcut arka kapıyı kaldırır; cihazın yeniden enfekte olmaması için güçlü parolalar kullanılmalı, firmware güncellemeleri düzenli olarak yapılmalı ve mümkünse SSH erişimi sadece yerel ağ IP adreslerine sınırlandırılmalıdır.

Kullanıcıların Alabileceği Ek Önlemler

Routerların varsayılan olarak SSH erişimi kapalı olmalıdır; ev kullanıcılarının çoğu bu özelliği kullanmaz.

Firmware güncellemeleri otomatik olarak etkinleştirilmelidir.

Uzaktan yönetim özellikleri mümkün olduğunca kapatılmalıdır.

Alternatif olarak, güvenlik açısından daha kontrollü ağ mimarileri kurulabilir; örneğin, modem arkasına güvenlik duvarı yerleştirmek ve routerı sadece erişim noktası olarak kullanmak.

Sonuç Değerlendirmesi

Asus routerlarda tespit edilen bu arka kapılar, güvenlik açığı yönetimi ve kullanıcı alışkanlıklarının önemini vurgulamaktadır. Güncel firmware kullanımı ve güçlü parola politikaları, bu tür saldırıların önüne geçmek için kritik öneme sahiptir. Ayrıca, SSH erişiminin gereksiz yere açık bırakılmaması, ev kullanıcılarının maruz kalabileceği riskleri azaltacaktır.

"SSH erişimi tüketici routerlarında genellikle gereksizdir ve üreticiler tarafından sadece yerel ağ IP adreslerine izin verilerek sınırlandırılmalıdır."

Bu olay, router güvenliğinin sadece üretici yamalarına değil, aynı zamanda kullanıcıların da bilinçli davranışlarına bağlı olduğunu göstermektedir.