Cellebrite Telefon Hackleme Araçlarının Pixel ve Diğer Cihazlardaki Güvenlik Açıkları

Platformumuzdaki en çok okunan ve popüler makaleleri görmek için Trendler bölümüne geçebilirsiniz.

Cellebrite Araçlarının İşleyişi ve Sınırlamaları

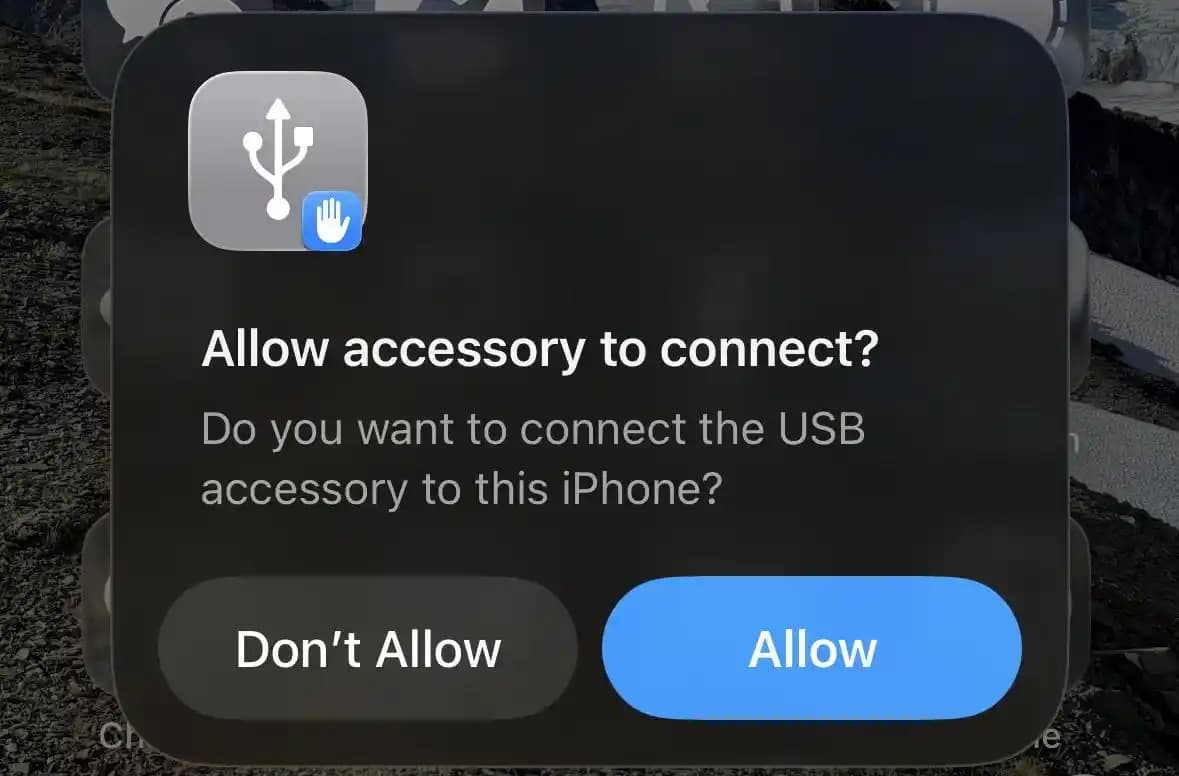

Cellebrite, telefonlardan veri çıkarmak için kullanılan bir araçtır ve genellikle cihazın USB portu üzerinden doğrudan bağlantı kurar. Bu araçlar, cihazın kilit ekranını doğrudan kırmak yerine, cihazın belleğinden şifreleme anahtarlarını çekerek veya çeşitli yazılım açıklarını kullanarak veri erişimi sağlar. Bu nedenle, brute force (kaba kuvvet) saldırılarıyla kilit ekranı denemek gibi yöntemlere başvurmazlar. Bu durum, iPhone gibi cihazlarda 10 yanlış denemeden sonra cihazın devre dışı kalması ve artan bekleme süreleri gibi güvenlik önlemlerinin aşılmasını sağlar.

Ayrıca Bakınız

Pixel Cihazlarının ve GrapheneOS'un Güvenlik Durumu

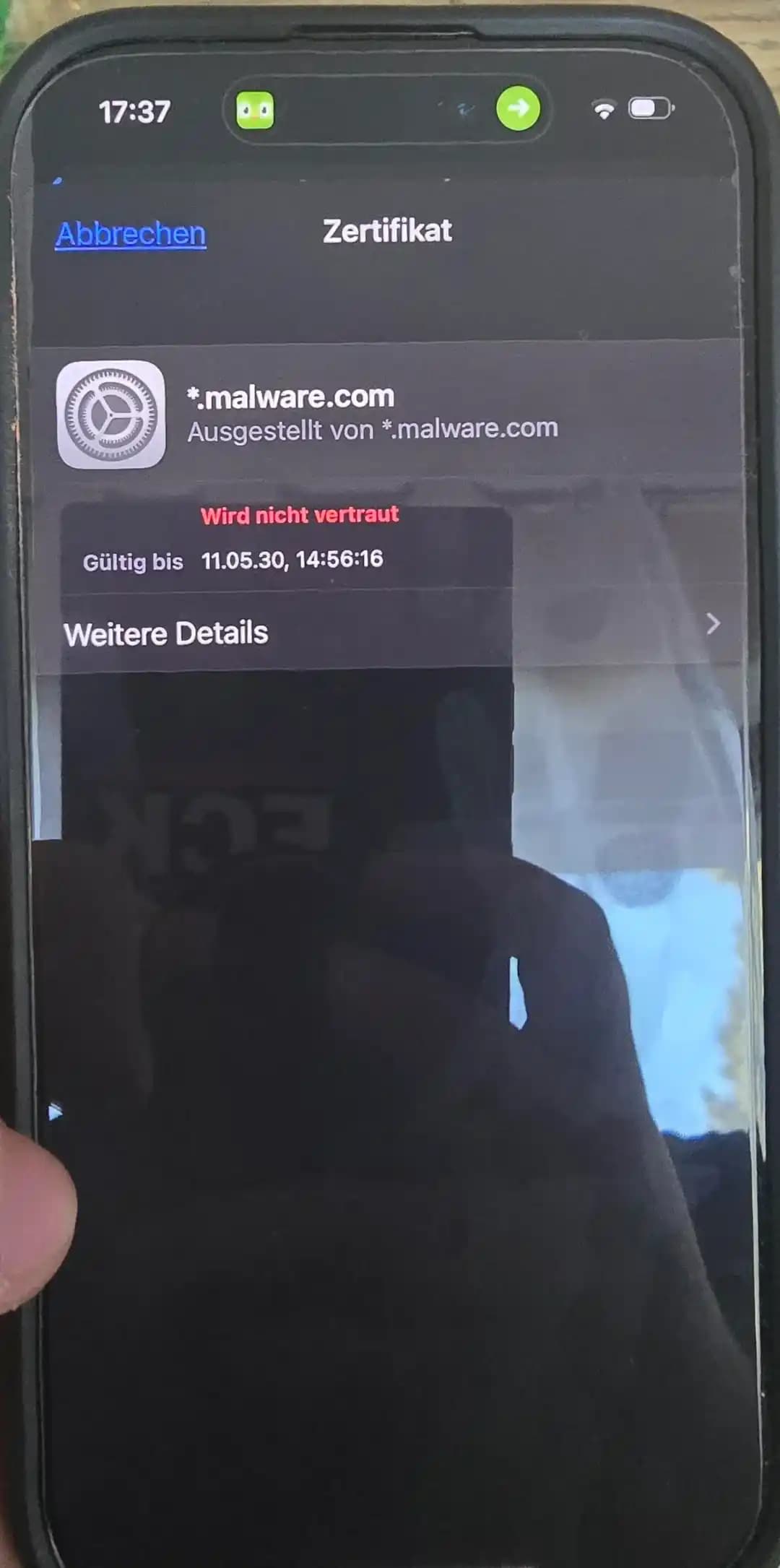

Yeni nesil Pixel telefonlar, özel güvenlik yongaları ve güncel yazılımları sayesinde Cellebrite'nin saldırılarına karşı daha dirençlidir. Özellikle cihaz kilitliyken ve ilk açılış öncesi (Before First Unlock - BFU) durumda iken, veri erişimi çok daha zordur. GrapheneOS ise Google cihazları üzerinde çalışan, güvenlik odaklı bir Android dağıtımıdır ve standart stok ROM'lardan daha zor kırıldığı belirtilmektedir. GrapheneOS, USB portu üzerinden kilitliyken cihazın çoğu işlevini devre dışı bırakır ve şarj dışında USB bağlantısını neredeyse tamamen engeller. Bu da cihazın fiziksel saldırılara karşı dayanıklılığını artırır.

iPhone Güvenliği ve Parola Uzunluğunun Önemi

Apple cihazları, yanlış parola denemelerinde cihazı kilitleme ve artan deneme süreleri gibi katı önlemler uygular. Ancak, parola uzunluğu ve karmaşıklığı, saldırının başarısını doğrudan etkiler. Örneğin, 4 haneli bir parola birkaç gün içinde kırılabilirken, 6 veya daha fazla haneli karmaşık parolalar bu süreyi önemli ölçüde uzatır. Ayrıca, cihazın açılıp kilitlenme durumu da önemlidir; cihaz açıldıktan sonra bellekte şifre çözme anahtarı bulunur ve bu durum veri erişimini kolaylaştırır.

Devlet Destekli Aktörler ve Güvenlik Sınırları

Her ne kadar Pixel ve iPhone gibi cihazlar gelişmiş güvenlik önlemleri sunsa da, devlet destekli aktörler için tam bir güvenlik sağlamak zordur. Bu aktörler, sürekli güncellenen ve gelişen araçlarla yeni açıklar bulmaya çalışır. Apple ve Google gibi şirketler de güvenlik yamaları yayınlayarak bu açıkları kapatmaya çalışır. Ancak bu, sürekli bir kedi-fare oyunu şeklindedir ve hiçbir cihaz tamamen güvenli değildir.

Teknik Detaylar ve Yazılım Farkları

GrapheneOS'un standart Android sürümlerine göre daha güvenli olmasının sebepleri arasında, uygulamaların daha agresif sandboxlanması, arka planda çalışan ve potansiyel olarak savunmasız servislerin kaldırılması yer alır. Ayrıca USB portu üzerindeki saldırı yüzeyi minimize edilir. Ancak, bu işletim sistemi sadece Google cihazlarında çalışır ve Google'ın ABD hükümetiyle olan ilişkileri nedeniyle bazı güvenlik endişeleri devam etmektedir.

Sonuç

Cellebrite gibi araçlar, telefonlardan veri çıkarmada önemli bir rol oynasa da, cihazın modeli, işletim sistemi sürümü, parola uzunluğu ve cihazın açılma durumu gibi faktörler bu sürecin zorluk derecesini belirler. Pixel ve GrapheneOS cihazlar, bu tür saldırılara karşı daha dayanıklı iken, iPhone'lar da katı güvenlik önlemleriyle korunmaktadır. Ancak devlet destekli saldırılar karşısında tam bir güvenlik garantisi yoktur ve kullanıcıların güçlü parolalar kullanması, cihazlarını güncel tutması önemlidir.

"GrapheneOS, USB portunu kilitliyken şarj dışında tamamen devre dışı bırakır; bu da fiziksel saldırılara karşı önemli bir koruma sağlar."

"Cellebrite ve benzeri araçlar, kilit ekranını doğrudan kırmaz; bellekteki anahtarları çekerek veri erişimi sağlarlar."