İki Faktörlü Kimlik Doğrulama (2FA) Kullanırken Hesap Güvenliği ve Bilgisayar Temizliği

Platformumuzdaki en çok okunan ve popüler makaleleri görmek için Trendler bölümüne geçebilirsiniz.

Bilgisayarınızda iki faktörlü kimlik doğrulama (2FA) etkin olsa bile, hesaplarınızın ele geçirilmesi mümkündür. Bu durum, özellikle bilgisayarınızda gizli kalmış kötü amaçlı yazılımlar (malware) varsa geçerlidir. 2FA, hesap güvenliğini artıran önemli bir yöntem olsa da, cihazınızın kendisi tehlikede ise bu önlem tek başına yeterli olmayabilir.

Bilgisayar Temizliği ve Yeniden Kurulum

Windows işletim sisteminde bulunan "Reset This PC" özelliği, kullanıcıların sistemi fabrika ayarlarına döndürmesini sağlar ancak bu işlem tam anlamıyla bir temizleme (wipe) değildir. Malware bulaşmış bir sistemde bu özellik, kötü amaçlı yazılımın tamamen kaldırılmasını garanti etmez. Çünkü bu işlem, mevcut sistem dosyalarının üzerine yazmakta ve bazı zararlı yazılımlar sistem dosyalarıyla birlikte kalabilmektedir.

Ayrıca Bakınız

Güvenilir USB ile Temiz Kurulum

Gerçek anlamda temiz bir kurulum için, farklı ve güvenilir bir bilgisayarda Windows kurulum medyası (USB) oluşturulmalıdır. Enfekte olmuş bilgisayar bu USB'den başlatılarak tüm disk bölümleri silinmeli ve Windows sıfırdan kurulmalıdır. Bu işlem sırasında:

Tüm disk bölümleri tamamen silinmeli,

Hiçbir veri veya program otomatik olarak geri yüklenmemeli,

Yedeklenen dosyalar mutlaka antivirüs ve antimalware programlarıyla taranmalıdır.

Bu yöntem, çoğu malware türünün sistemden tamamen kaldırılmasını sağlar.

BIOS ve Firmware Enfeksiyonları

Nadir olmakla birlikte, bazı gelişmiş kötü amaçlı yazılımlar BIOS veya firmware seviyesinde enfeksiyon oluşturabilir. Bu tür durumlarda, bilgisayarın BIOS'unun yeniden flaşlanması (güncellenmesi) gerekebilir. Ancak bu tür saldırılar genellikle hedefli ve karmaşıktır, sıradan kullanıcılar için çok yaygın değildir.

Hesap Güvenliği ve 2FA

Hesaplarınızın güvenliğini sağlamak için 2FA'nın doğru şekilde yapılandırılması gerekmektedir. 2FA genellikle aşağıdaki yöntemlerle uygulanır:

SMS veya telefon araması ile doğrulama,

Bağımsız kimlik doğrulama uygulamaları (örneğin Microsoft Authenticator, Google Authenticator),

Donanım tabanlı güvenlik anahtarları.

Bu yöntemlerden bağımsız uygulama tabanlı kimlik doğrulama, genellikle daha güvenlidir çünkü SMS tabanlı yöntemler SIM değiştirme saldırılarına karşı savunmasızdır.

E-posta Hesaplarının Önemi

E-posta hesapları, diğer hesapların şifre sıfırlama işlemlerinde kullanıldığı için kritik öneme sahiptir. E-posta hesabınızın güvenliği sağlanmadan diğer hesapların güvenliği sağlanamaz. Bu nedenle:

E-posta hesabınızda da 2FA etkinleştirilmelidir,

Aktif cihazlar kontrol edilmeli, şüpheli oturumlar kapatılmalıdır,

E-posta yönlendirmeleri ve otomatik cevaplar kontrol edilmelidir.

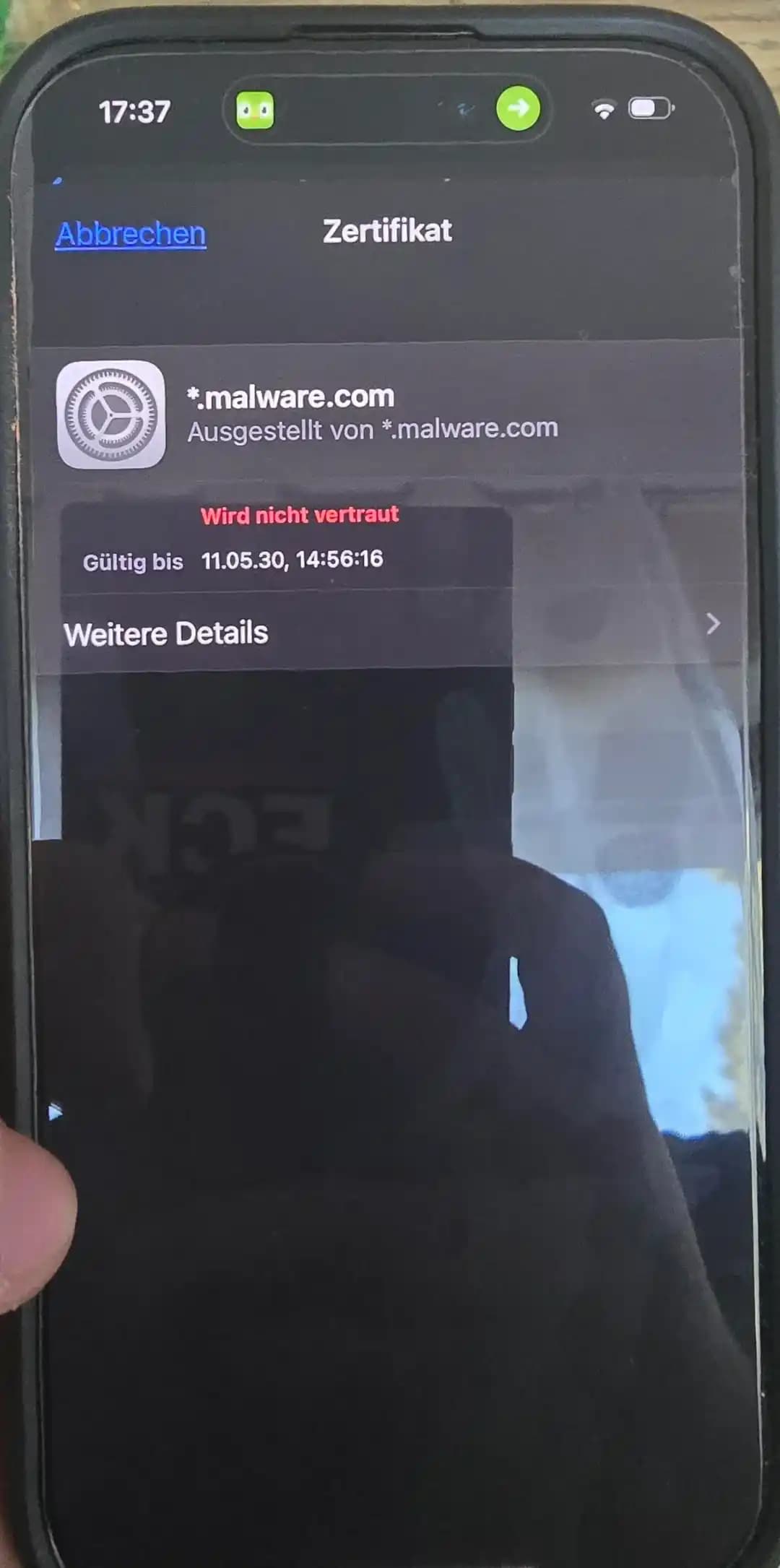

Kötü Amaçlı Yazılımlar ve Sosyal Mühendislik

Bazı kötü amaçlı yazılımlar, kullanıcıların tarayıcılarında oturum çerezlerini çalarak 2FA'yı atlayabilir. Örneğin, Discord gibi platformlarda paylaşılan zararlı bağlantılar kullanıcıların oturum bilgilerini ele geçirebilir. Bu nedenle:

Bilinmeyen veya şüpheli bağlantılara tıklanmamalı,

Yazılım ve uygulamalar yalnızca resmi ve güvenilir kaynaklardan indirilmelidir,

Antivirüs ve antimalware programları güncel tutulmalıdır.

Önerilen Güvenlik Adımları

Bilgisayarınızı başka bir güvenilir cihazdan oluşturulan USB ile tamamen silip yeniden kurun.

Hesaplarınızın şifrelerini güvenli bir cihazdan değiştirin.

Tüm hesaplarınızda 2FA'yı uygulayın ve mümkünse uygulama tabanlı doğrulamayı tercih edin.

E-posta hesaplarınızı kontrol edin, şüpheli oturumları kapatın ve yönlendirmeleri kaldırın.

Bilinmeyen yazılım ve dosyaları yüklemekten kaçının.

Düzenli olarak antivirüs taraması yapın ve sisteminizi güncel tutun.

Bilgisayarınızda malware varsa, sadece şifre değiştirmek veya 2FA eklemek yeterli olmayabilir. Temiz ve güvenilir bir ortamdan başlayarak, tüm güvenlik önlemlerini eksiksiz uygulamak gerekir.