AMD Zen 5 İşlemcilerindeki RDSEED Güvenlik Açığı ve Etkileri

AMD, Zen 5 mimarisine sahip işlemcilerde bulunan bir güvenlik açığını doğruladı. Bu açık, işlemcilerin rastgele sayı üretiminde kullanılan RDSEED talimatlarının 16 ve 32 bit versiyonlarının başarısızlık durumlarını yanlış şekilde başarılı olarak işaretlemesi nedeniyle ortaya çıkıyor. Sonuç olarak, rastgele sayı üreteci tarafından oluşturulan anahtarlar potansiyel olarak tahmin edilebilir hale geliyor. Bu durum, şifreleme anahtarlarının güvenliğini doğrudan etkileyen kritik bir zafiyet olarak değerlendiriliyor.

RDSEED Talimatları ve Etkileri

RDSEED, işlemcilerde donanımsal rastgele sayı üretimi için kullanılan bir talimattır ve kriptografik uygulamalarda güvenli anahtar üretimi için temel bir bileşendir. AMD Zen 5 işlemcilerde 16 ve 32 bit RDSEED talimatları, başarısız olduklarında bunu doğru şekilde bildirmiyor. Bu da, gerçek başarısızlık durumlarında bile talimatların başarılı olarak algılanmasına ve dolayısıyla zayıf entropiye sahip sayıların üretilmesine yol açıyor. 64 bit RDSEED talimatları ise bu sorundan etkilenmiyor.

Bu durumun temel sonucu, şifreleme anahtarlarının veya rastgele sayıların tahmin edilebilir olmasıdır. Kriptografik güvenlik açısından, anahtarların yüksek entropiye sahip olması ve tahmin edilemez olması gerekir. Eğer anahtarlar tahmin edilebilir olursa, şifreleme sistemleri kolayca kırılabilir.

Yazılım ve Sistem Etkileri

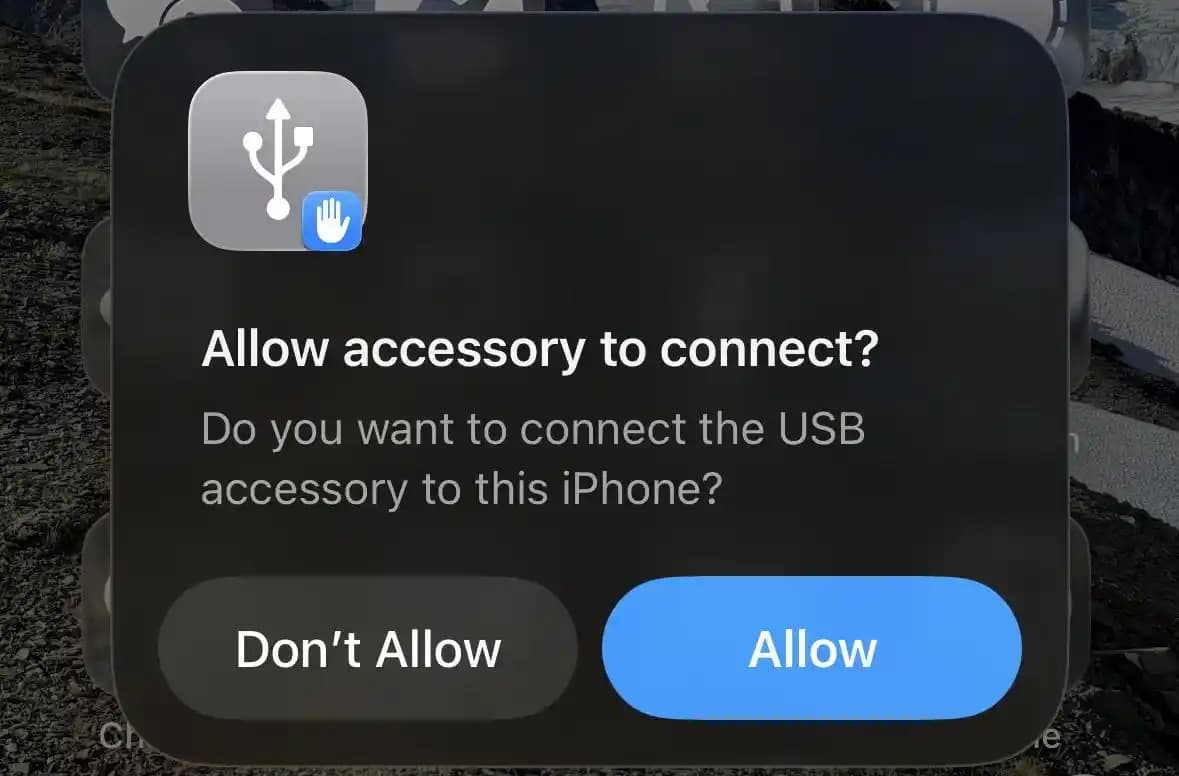

Bu açığın etkileri, doğrudan RDSEED talimatlarını kullanan uygulamalarda ortaya çıkar. Ancak çoğu modern işletim sistemi, rastgele sayı üretiminde birden fazla entropi kaynağını birleştirerek daha sağlam bir rastgele sayı havuzu oluşturur. Bu nedenle, doğrudan RDSEED kullanan uygulamalar dışında, sistem genelinde etkiler sınırlı olabilir.

Yine de, bazı kriptografik uygulamalar veya gömülü sistemler, özellikle entropi kaynaklarının kısıtlı olduğu durumlarda, bu açığa karşı daha savunmasızdır. Örneğin, OpenWRT gibi gömülü Linux sistemlerinde, entropi kaynakları sınırlı olduğunda ve RDSEED talimatları hatalı çalıştığında, rastgele sayı üretimi ciddi şekilde zayıflayabilir.

Güvenlik Önlemleri ve Tavsiyeler

Bu açığın fark edilmesi, tek bir entropi kaynağına güvenmenin risklerini bir kez daha ortaya koymuştur. Güvenlik açısından, rastgele sayı üretiminde çeşitli entropi kaynaklarının bir arada kullanılması ve bu kaynakların uygun şekilde karıştırılması gerekmektedir. İşletim sistemlerinin rastgele sayı üreticileri (RNG) genellikle bu prensibi uygular ve RDSEED gibi donanımsal kaynakları diğer kaynaklarla birleştirir.

Ayrıca, geliştiricilerin doğrudan 16 veya 32 bit RDSEED talimatlarını kullanmak yerine, 64 bit versiyonunu tercih etmeleri veya mikro kod güncellemelerini beklemeleri önerilmektedir. AMD, AGESA mikro kod güncellemesi ile bu sorunu gidermeyi planlamaktadır.

Teknik Detaylar ve Yazılım Uygulamaları

RDSEED talimatları C/C++ gibi dillerde üç farklı intrinsic fonksiyonla erişilir:

_rdseed16_step(unsigned short *)_rdseed32_step(unsigned int *)_rdseed64_step(unsigned __int64 *)

Sorunlu olanlar ilk iki fonksiyondur. Yazılım geliştiricilerinin, mümkünse 64 bit versiyonunu kullanmaları veya mikro kod düzeltmesini beklemeleri gerekir.

Bazı kriptografik kütüphanelerde, 32 bit RDSEED talimatı iki kez çağrılarak 64 bit değer oluşturulmaya çalışılmıştır. Bu yöntem, 64 bit RDSEED talimatının doğrudan kullanılmasından daha az verimlidir ve potansiyel olarak güvenlik açısından da risk oluşturabilir. Ancak bu durumun doğrudan rastgeleliğe etkisi sınırlıdır; daha çok performans ve kod karmaşıklığı açısından dezavantajlıdır.

Sonuç

AMD Zen 5 işlemcilerdeki RDSEED talimatlarının 16 ve 32 bit versiyonlarındaki hata, kriptografik anahtar üretiminde potansiyel güvenlik açıklarına yol açmaktadır. Bu durum, donanımsal rastgele sayı üretiminde tek bir kaynağa bağımlılığın risklerini göstermektedir. Geliştiricilerin ve sistem yöneticilerinin, işletim sistemlerinin güncellemelerini takip etmeleri ve mikro kod düzeltmelerini uygulamaları önemlidir. Ayrıca, entropi kaynaklarının çeşitlendirilmesi ve uygun şekilde karıştırılması, genel sistem güvenliği için kritik bir uygulamadır.

"Tek bir entropi kaynağına güvenmek, özellikle güvenlik kritik uygulamalarda, ciddi riskler barındırır."

Bu güvenlik açığı, donanım tabanlı rastgele sayı üretiminin karmaşıklığını ve yazılım ile donanım entegrasyonundaki zorlukları bir kez daha ortaya koymaktadır.